Saguaro, cibercriminales atacando México

¿Cómo ataca Saguaro?

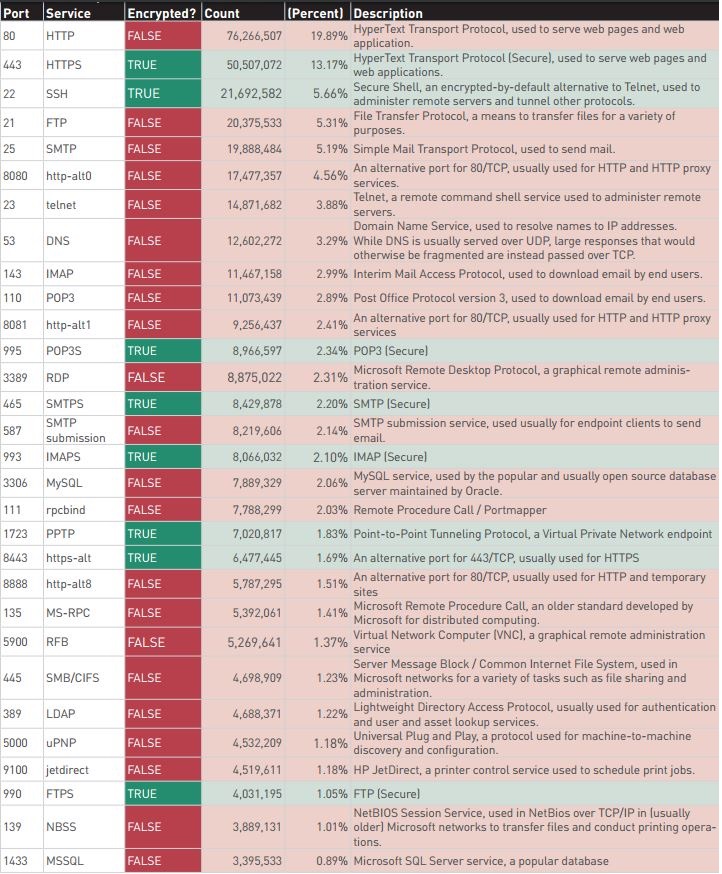

El vector de propagación es vía correo electrónico con archivos adjuntos, cuando el usuario realiza la descarga de dichos arhivos el malware se instala de manera imperceptible.

El mensaje cambia de acuerdo al género, edad e intereses del destinatario. Se puede tratar de un mail con remitente de un banco asegurando que sus cuentas fueron bloqueadas o un mensaje de un remitente desconocido que dice “Su pareja lo engaña, dé clic para ver las pruebas”, son algunos de los métodos utilizados por este grupo para vulnerar la información de los usuarios.

Solo el 17% de los 54 antivirus disponibles en el mercado es capaz de detectar a Saguaro, alertó Dimitry Bestuzhev, director para América Latina del Equipo Global de Investigación y Análisis para Kaspersky Lab.

Una vez que el equipo es infectado, Saguaro puede robar información como contraseñas, datos sensibles guardados en el navegador o manejar de manera remota el equipo para tener acceso a todo una red corporativa y obtener una mayor cantidad de datos. Este malware también verifica si los usuarios conectan vía USB sus dispositivos móviles (Android o iOS) para infectarlos y si tienen instalados en sus equipos juegos como Battlefield 3, RuneScape, Minecraft, League of Legends, Blizzard Entertainment y Steam platform.

«Aunque la campaña lleva tiempo en operación, recientememnte se entregó el análisis informático completo a las autoridades de uno de los Centros de Respuesta Ante Emergencias Informáticas (CERT) para que ellos actúen de la forma que crean conveniente», informó Bestuzhev.

En México, el costo anual por el cibercrimen asciende a 24 millones de pesos, según datos de la firma de seguridad Lockton.