Ciberataques

Los ciberataques son acciones cuyo objetivo es robar, exponer, alterar, deshabilitar, dañar o destruir información en equipos de cómputo y otros medios electrónicos.

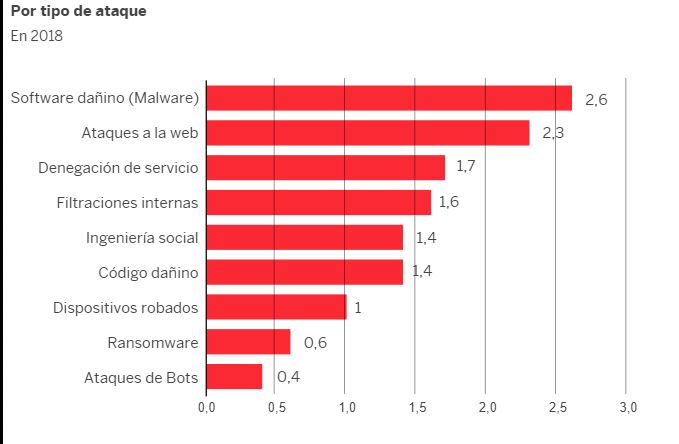

Existen múltiples tipos de ataques a los que podemos estar expuestos, los originados por ingeniería social, phishing, vulnerabilidades no detectadas, ransomware, entre muchos otros.

Según el Allianz Global Risk Barometer 2022, el ransomware es el riesgo más común y de mayor impacto que enfrentan las empresas, representando un 57% de los ataques.

Por otro lado, la Oficina de la Autoridad de Protección de Datos (ODPA) revela que en filtración de datos, el 30% proviene del hacking, 30% del acceso físico, mientras que el malware, phishing, smishing o el acceso erróneo representan el 10%.

Los especialistas coinciden en que las empresas y colaboradores pueden protegerse a partir de una estrategia integral de ciberseguridad. Es posible evitar pérdidas monetarias y daños en la reputación empresarial al aplicar soluciones modulares que permiten detectar, informar y actuar frente a los peligros que amenazan la seguridad de las plataformas, sistemas y aplicaciones.

De acuerdo con información de Gartner, una solución de seguridad flexible ayuda a las organizaciones a reducir el impacto financiero de los incidentes de seguridad hasta en un 90%.

Como punto de partida, los expertos recomiendan actualizar programas o sistemas operativos, usar contraseñas robustas, no acceder a enlaces de origen desconocido, activar factores de autenticación y aprender a detectar posibles intrusiones.

Gartner también indica que en 2025, cerca del 60% de las organizaciones considerarán el riesgo de ciberseguridad como un determinante principal en la realización de transacciones y compromisos comerciales con terceros.

Aunque no se puede evitar totalmente un ciberataque, hay formas de reducir los riesgos y estar preparados en caso de enfrentar uno. Le invitamos a ponerse en contacto con nosotros para proveerle más información respecto al apoyo que Adaptix Networks puede brindar a su empresa en software de seguridad y otras herramientas corporativas.

Fuente https://www.altonivel.com.mx/tecnologia/la-guerra-dispara-los-ciberataques-en-el-mundo-como-pueden-las-empresas-prevenirse/