Redefiniendo los Firewalls de Nueva Generación

Cuando se desarrollaron los primeros firewalls, su función principal era actuar como centinelas que monitoreaban el tráfico de datos. Estos dispositivos examinaban paquetes, direcciones de red y los puertos para determinar si se debían permitir o bloquear los datos. Una buena analogía de esto es el transporte aéreo. En las primeras incursiones del firewall, los datos se verificaban simplemente para ver si contaban con un ‘boleto’, y si sus credenciales estaban en orden, se les permitía abordar el avión.

Entonces el tráfico de las aplicaciones se disparó, y los firewalls de primera generación no pudieron mantener el ritmo. Esto se debe a que los delincuentes fueron capaces de ocultar malware dentro del tráfico de aplicaciones, donde el cortafuegos no podía verlo. Por lo que la segunda generación, o los ‘Next Generation Firewalls’ nacieron. Esta nueva herramienta podría ver en la aplicación con el fin de encontrar y bloquear malware. Piense en ello como la inclusión de una máquina de rayos X al proceso de embarque en la línea aérea. Usted puede tener un boleto, pero si existe algo peligroso en su equipaje se les negará el acceso. Con el tiempo, otras tecnologías de inspección compatibles se agregaron al proceso, como IPS, Control de Aplicaciones y Anti-Malware. Piense en éstos como el equivalente a los escáneres corporales y a la búsqueda de restos de fabricación de bombas. Desafortunadamente, a medida que las inspecciones se hacían más frecuentes, la pasarela de seguridad se convirtió en un serio cuello de botella.

Actualmente las cosas son más complicadas que nunca. Casi el 60% del tráfico de una empresa está cifrado, tambén los ciberataques están desplegando cada vez más malware cifrado. Como resultado, el Gartner Enterprise Firewall MQ 2017 predice que casi el 50% de los clientes empresariales pronto requerirán capacidades de inspección SSL, en comparación con sólo el 10% actual. Además, los ciberataques multi-vectoriales están siendo diseñados para eludir la seguridad perimetral tradicional y evadir la detección convencional.

El descifrado de información, la inspección profunda de paquetes y la correlación de amenazas son procesos extremadamente demandantes para el CPU y lo suficientemente notorios para doblegar incluso a los Next Generation Firewalls (NGFW).

La realidad es que casi todos los dispositivos y plataformas de firewall actualmente disponibles, no están a la altura de la tarea. Es parte de la razón por la cual, aunque las organizaciones gastan miles de millones de dólares en seguridad, la prevalencia y severidad del crimen cibernético aún no muestra signos de desaceleración.

La próxima generación de firewalls debe incluir tres cosas:

1. Potencia y rendimiento

Existen dos verdades innegables sobre las redes: el volumen de datos seguirá aumentando, y que la escala y alcance de las redes continuará ampliándose. Las herramientas de seguridad deben permitir este crecimiento sin comprometer la protección de datos y los recursos. Desafortunadamente, la mayoría de los firewalls tienen dos características fatales:

- Son una colección de diferentes tecnologías, estas herramientas suelen tener interfaces de administración separadas, lo que dificulta la detección de eventos. Por ello, la mayoría de los dispositivos de seguridad se convierten rápidamente en un cuello de botella.

- Se construyen utilizando los CPU y otros componentes de diferentes plataformas. Si los automóviles se construyeran de la misma manera que la mayoría de los firewalls, costaría un millón de dólares, obtendría cinco millas por galón de gasolina y no manejaría a más de 20 millas por hora.

A esto se debe que la mayoría de los cortafuegos colapsen cuando se encuentran con entornos de tráfico que requieren capas de inspección simultánea, descifrado del tráfico SSL y un volumen de tráfico de red en aumento.

Se necesita una nueva generación de firewalls diseñados para los requisitos actuales de rendimiento de las redes.

2. Visibilidad más allá de la aplicación

Ya no basta con inspeccionar el tráfico, para captar muchas de las amenazas más sofisticadas de hoy en día, la inteligencia obtenida de tales inspecciones debe compartirse en tiempo real con el resto de la red. Desafortunadamente, la mayoría de las soluciones NGFW de hoy en día funcionan de manera aislada. Muchos ni siquiera comparten información entre las diferentes herramientas de seguridad cargadas en una sola plataforma, mucho menos con otras herramientas de seguridad en la red distribuida.

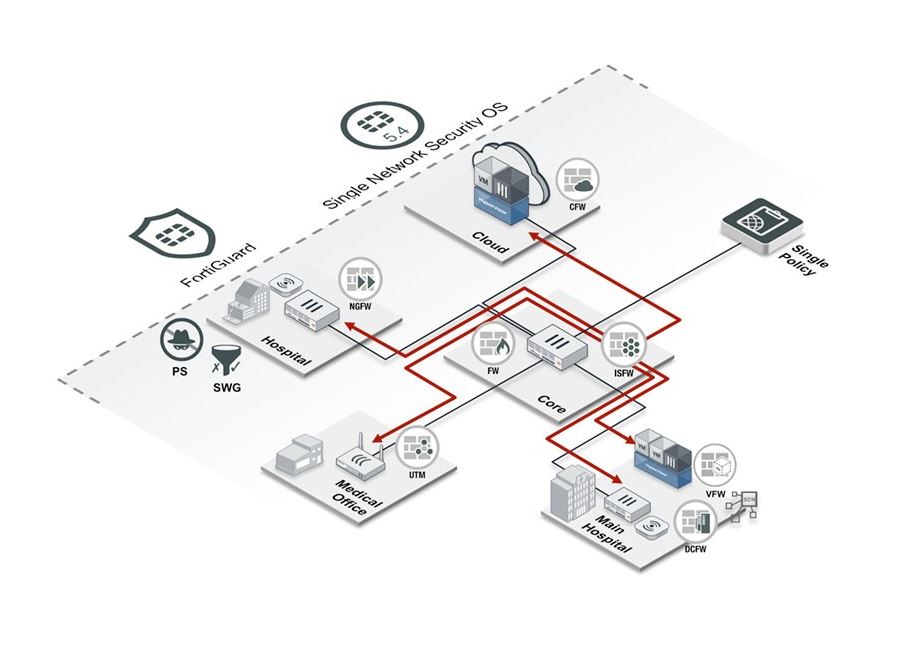

La integración entre plataformas y la correlación directa de información sobre las amenazas son esenciales para asegurar las redes. Esa funcionalidad necesita escalar a través de las redes altamente distribuidas, que incluyen dominios físicos y virtuales, IoT y entornoscloud que pueden incluir múltiples proveedores IaaS y SaaS.

Debido a que los ataques pueden tener origen desde cualquier lugar, dentro o fuera de los perímetros de la red, las soluciones NGFW actuales requieren capacidades avanzadas de protección contra amenazas, como sandboxing e inteligencia de amenazas.

3. Automatización, Inspección Profunda y AI

El rendimiento y la correlación entre las redes distribuidas no basta. Los ataques pueden comenzar a robar datos o secuestrar recursos en cuestión de minutos, la seguridad debe ser capaz de responder a las amenazas detectadas a velocidades digitales.

La automatización en seguridad permite a las redes responder de manera coordinada ante una amenaza detectada. Los dispositivos afectados y el malware deben detectarse y aislarse, esto requiere una inspección profunda en tiempo real. En lugar de utilizar las herramientas de sandbox como dispositivos o servicios independientes, deben ser un componente básico de los NGFW actuales.

Es necesario compartir la inteligencia de amenazas para explorar la red en la búsqueda de más incidencias del mismo ataque, con la finalidad de prevenir brechas similares. El análisis forense debe realizarse para determinar cómo se produjo una violación, qué recursos se comprometieron y cómo apuntalar las defensas para evitar que suceda de nuevo.

En el caso de Fortinet, se continúa redefiniendo el despliegue de NGFW basados en la visión de proporcionar capacidades amplias, automatizadas y poderosas.

Los procesadores de seguridad patentados de Fortinet y el software de seguridad altamente optimizado proporcionan el mayor nivel de protección contra amenazas y rendimiento de inspección SSL, independientemente de si se implementan en la red, en el núcleo o en los segmentos. Con la versión 5.6 de su sistema operativo FortiOS, los clientes pueden aprovechar una vista automatizada de sus ecosistemas de red distribuidos. Fortinet Security Fabric brinda visibilidad granular en aplicaciones, incluidas aplicaciones SaaS, lo cual es fundamental para las empresas que hacen uso del cómputo en la Nube.

En Adaptix Networks destacamos la importancia de implementar soluciones de seguridad integrales para disminuir de manera importante el riesgo de sufrir algún ataque. Le invitamos a ponerse en contacto con nosotros para proveerle más información respecto a la implementación de nuestras soluciones Fortinet, así como los casos de éxito con nuestros clientes.

Consultar fuente en https://blog.fortinet.com/2017/09/28/redefining-next-generation-firewalls